教育机构被攻击的事件不胜枚举,甚至当今最臭名昭著的勒索软件Medusa Locker(美杜莎)的主要攻击目标也有教育行业。那学校、教育机构、教育相关企业为什么会被盯上呢?

教育行业的处境有多危险?以2025年发生几个事件为例:

» 纽约大学官网遭黑客攻击,300万学生敏感信息被泄露

» 学生信息系统提供商PowerSchool遭黑客攻击,导致美国和加拿大超6200万学生及950万教师数据被盗

» 佐治亚州考维塔县学校系统也于5月晚间遭遇网络攻击,影响了29所学校的2.3万名学生,学校系统也无法使用

» 俄克拉荷马州一公立学校也因网络攻击导致计算机系统无法运行,被迫取消州级考试

中国也有多所学校、教育相关企业曾遭网络入侵、数据泄露:

24年,50余家在线教培机构的电脑被内部人员植入木马程序,客户数据和用户信息被非法窃取

23年,南昌一高校3万余条师生个人信息数据被黑客窃取,并在境外网络公开售卖

图源“南昌网警巡查执法”

教育机构被攻击的事件不胜枚举,甚至当今最臭名昭著的勒索软件Medusa Locker(美杜莎)的主要攻击目标也有教育行业。那学校、教育机构、教育相关企业为什么会被盯上呢?

1.数据价值高

学校存储大量师生个人信息、研究数据及财务信息,这些数据可被用于身份盗用、精准诈骗或暗网交易

2.网络安全防护薄弱

教育机构常因预算不足或管理疏忽,未采取基础防护措施,例如:使用默认账号密码、未及时修复系统漏洞

3.系统复杂性高

学校信息系统多由第三方服务商提供,且不同学区的数据库权限分散,易出现安全盲区

4.作为跳板攻击其他目标

部分黑客通过入侵学校网络,进一步渗透关联机构(如政府或企业)

1.个人信息泄露风险

学生及教职工的敏感数据可能被用于诈骗、钓鱼邮件或身份盗用,例如印度VIT学生担忧邮箱遭恶意利用

2.经济损失与法律追责

• 学校需承担罚款(如上文南昌高校数据被窃取,被罚80万元)

• 产生额外成本(如卡内基梅隆大学数据泄露后,为学生提供信用监控服务)

3.教学秩序与声誉受损

• 网络攻击可能导致系统瘫痪,影响正常教学(如西北工业大学邮件系统被攻击)

• 学校公信力下降,影响招生及合作

4.长期安全隐患

泄露数据可能长期在黑市流通,持续威胁受害者隐私。例如上文学生信息系统提供商PowerSchool事件中,黑客持有数千万条数据,潜在风险难以估量

分析上述案例,教育行业遭受的攻击有外部攻击、内部窃取、以及供应链攻击(通过合作商攻击)。吱吱针对教育行业易受攻击的路径,通过“私有化部署+全链路加密+全流程风控”进行全方位安全保障。

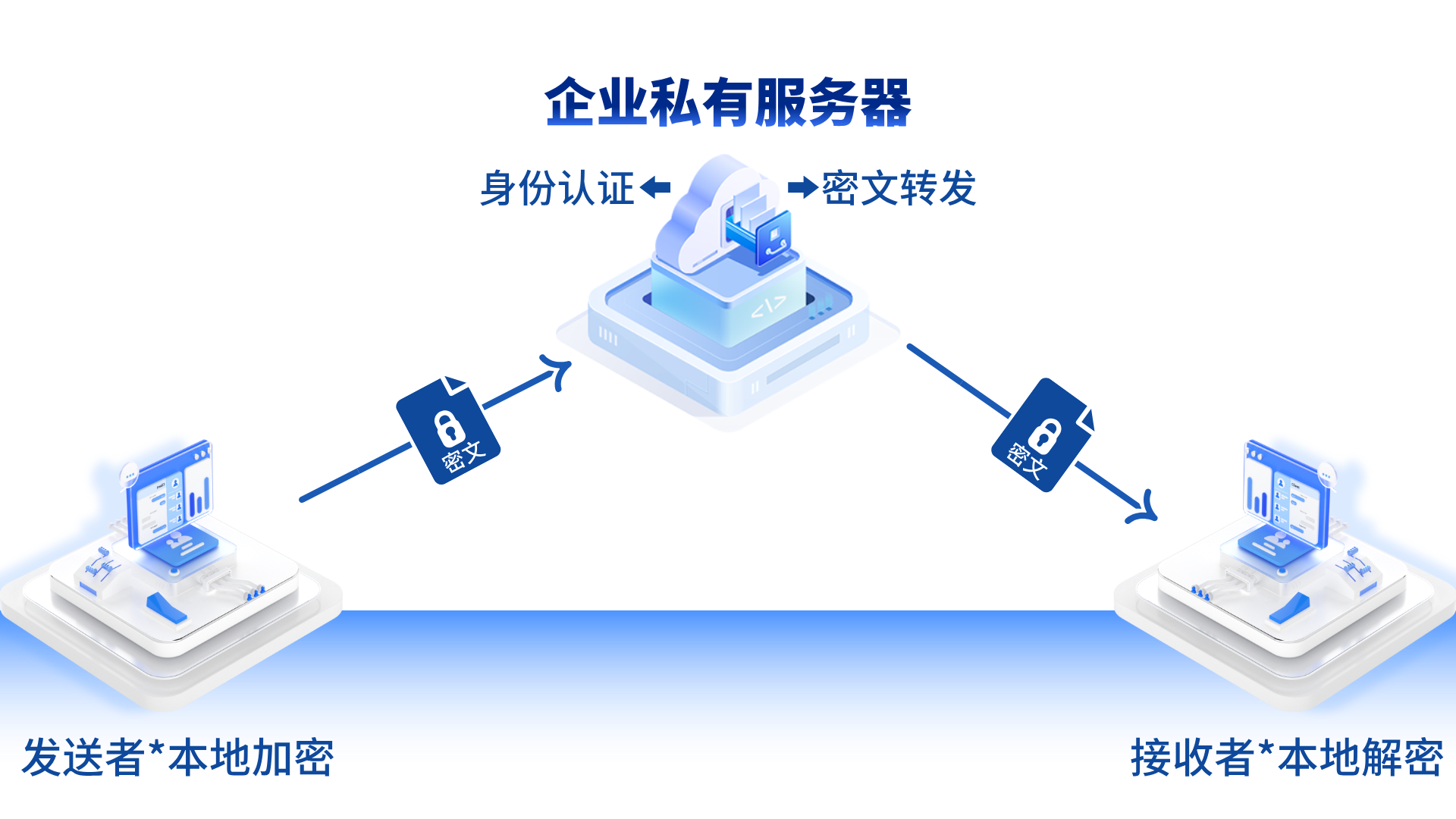

一、针对外部攻击和供应链攻击,吱吱通过“私有化部署+全链路加密”,为企业构建坚不可摧的安全防护堡垒

1. 私有化部署:

服务器是窃取数据的重要途径,吱吱据此提供服务器私有化免费部署,企业可自主掌控服务器,从源头保障数据安全

2. 全链路加密:

吱吱采用“端对端加密、RSA、 ECDHE”等先进加密技术,同时在内容、传输通道、服务器数据库、密钥等环节进行多层级防护,实现数据传输和存储全链路加密。即使数据被攻击者非法获取,也无法轻易被解密

二、针对可能发生的内部窃取/泄密场景,吱吱搭建了全流程风控体系:

1. 事前:每一步审计、权限严格分级管控。

为不同员工分配不同的权限,重要文件只有指定的人才能查看/下载/编辑等

2. 事中:风险操作实时提醒、安全沟通不外泄:

①转发截屏提醒:一有人截屏/转发,就会直接在当前窗口提醒***进行了截屏/转发

②阅后即焚:重要的消息可以设置已读**秒后,消息就消失

③多项撤回:聊天记录可一键撤回,没有时间&数量限制,随时可撤回

3. 事后:多渠道追溯风险操作员工:

①页面水印:对机密资料信息页面开启水印保护,以便追溯外泄人员

②操作日志:员工的任意访问和操作会记录下操作日志,根据日志,排查员工异常可疑操作,及时规避风险

此外,吱吱拥有成熟的办公功能。如:企业内部即时通讯、协同编辑、OA审批、考勤管理等,全面便捷协作办公