编标书团队成商业间谍,前员工报复让公司瘫痪:您的内部通讯还安全吗?

当“合作伙伴”在您的电脑植入木马,当前员工轻易重置数千同事的密码,当高校的内部系统被诈骗链接渗透……本周接连爆出的安全事件,赤裸裸地揭示了商业机密与运营命脉正从内部渠道悄然流失。这些并非遥远的故事,而是所有依赖数字协作的企业正在面临的现实威胁。本文将深入剖析七起典型事件,看脆弱的内部通讯与管理如何成为攻击的突破口,以及企业应如何构筑真正的安全防线。

以下是本周关键详情:

1. 现实版“无间道”:编标书团队竟是间谍,给500多家企业电脑装木马

海南警方近日破获一起令人咋舌的特大商业秘密窃密案。一个以余某某为首的犯罪团伙,长期混迹于建筑行业,他们打着“专业编标、合作投标”的幌子,取得了全国500多家施工企业的信任。当企业将电脑交给他们编制投标文件时,他们便趁机在电脑中植入一款隐蔽的远程控制木马。电脑归还后,这个木马就成了一个永不关闭的“后门”,该团伙可以随时远程查看电脑的所有操作,疯狂窃取投标底价、技术方案等核心机密。

他们不仅有专人分析这些偷来的数据,算出“必中”报价,还利用信息优势大肆围标、中标,甚至将到手的项目直接转卖,形成了一条完整的黑色产业链,短短几年非法获利上亿元。直到他们反常的超高中标率引起警方怀疑,这起潜伏多年的“谍战大戏”才被揭开。

2. 35岁外包被裁后重置上千个密码:让公司损失600多万!

美国一名35岁的IT外包人员马克斯韦尔·舒尔茨,在被公司解雇后,上演了一出疯狂的“数字报复”。在个人权限被收回后,他竟冒充其他同事,重新溜回了前公司的网络系统。随后,他编写并运行了一个脚本,一次性批量重置了大约2500名员工的账户密码。这一操作瞬间导致这家总部位于休斯顿的大型废物管理公司陷入混乱:全美数千名员工和外包人员无法登录系统,工作全面停滞,客户服务中断。为了掩盖痕迹,他还试图删除系统日志。

据估算,他的这次攻击给前东家造成了超过86万美元的损失。目前,舒尔茨已认罪,正面临最高10年的监禁,他的宣判日期定在了2026年1月。

3. 电话骗过哈佛?黑客窃取名校海量校友和捐赠者机密信息

常春藤盟校也难逃黑客毒手。哈佛大学近日公开承认,其一个存储着校友、捐赠者及部分师生信息的数据库遭到了入侵。入侵者使用的方法是经典的“电话钓鱼”,通过电话欺诈接听者获取了访问权限。泄露的数据包含大量敏感的个人联系方式和捐赠记录,这对于年均筹款超10亿美元的哈佛来说,无疑是一次重大安全事件。

这已经是哈佛大学今年第二次调查数据泄露了,而近几个月,普林斯顿、宾夕法尼亚、哥伦比亚等名校也相继“中招”。尽管哈佛已紧急切断访问并联合调查,但事件再次证明,在狡猾的社会工程学攻击面前,再高的学术殿堂也需筑牢防火墙。

4. 前画师“手滑”泄露?<GTA6>未公开开发画面意外现身网络

备受全球玩家期待的《GTA6》,其未公开的开发片段最近又在网上流传开来。这次泄露的源头,被外媒指向了R星(Rockstar Games)的一位前画师本杰明·楚。虽然流出的视频仅19秒,展示的是角色骑自行车、从卡车跳下等动画测试内容,画面粗糙且未标明游戏名称,但因其中元素与《GTA6》预告片高度相似,瞬间点燃了玩家社区的热情与讨论。

游戏公司对项目保密极为严格,此次前员工的“意外”泄露,无论动机如何,都给R星严密的保密工作撕开了一道口子,也让外界得以窥见顶级游戏制作幕后的一角。

名爆料人 Synth Potato 在 X 平台发布泄露视频

5. 韩国电商大地震!3370万人信息泄露,全国近七成人口受影响

韩国电商巨头Coupang(酷澎)近日发布致歉声明,确认发生了一起规模空前的数据泄露事件,涉及高达3370万个用户账号,这几乎相当于韩国总人口的65%。泄露信息包括用户的姓名、邮箱、住址、电话号码以及详细的订单记录,宛如一次个人生活的“全裸曝光”。

事件惊动了韩国政府高层,紧急召开会议。总统室高级官员痛斥这是韩国个人信息保护体系的“结构性脆弱”,并直言现有的惩罚性赔偿制度未能起到震慑作用。

初步调查怀疑,这可能与一名已离职的员工有关,警方正根据服务器日志和IP地址进行追踪。作为以“火箭配送”闻名的国民级应用,此次事件重创了用户信任。

6. 毛骨悚然!黑客入侵12万台家庭摄像头,私密生活被直播售卖

韩国警方通报了一起令人脊背发凉的网络性犯罪大案。四名犯罪嫌疑人利用技术手段,非法侵入了总计约12万台家庭智能摄像头。这些摄像头原本被安装用于照看孩子、老人或防盗,却因用户设置了“111111”或“123456”这类简单密码,而轻易沦为犯罪工具。黑客窃取其中的私密生活影像,制作成性剥削视频,上传到海外非法网站进行售卖。其中两名主犯以此获利数千万韩元。

警方调查发现,他们制作的视频甚至占据了某海外网站近一年内容的六成以上。此案曝光后,韩国警方紧急提醒所有摄像头用户,必须立即修改并定期更换为复杂密码。

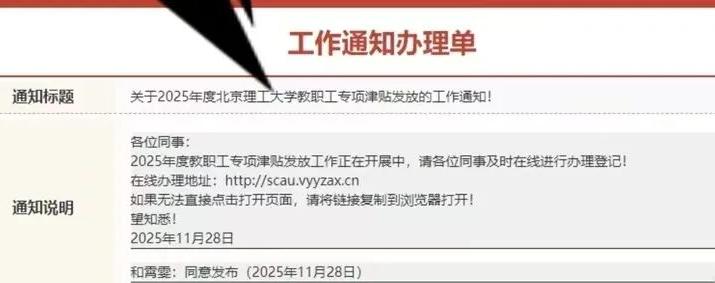

7. 高校OA系统惊现诈骗链接!校方紧急喊话:别点,是木马

北京理工大学的师生们最近在内部办公的OA系统里,看到了一条奇怪的“官方通知”,标题写着“关于领取教职工专项补贴的通知”,并附有一个链接。这看起来像是一份普通的校内福利通知,极具迷惑性。

校方网络信息技术中心迅速反应,确认这是一条诈骗链接,并紧急发布提醒。经初步判断,这很可能是某位老师的电脑感染了木马病毒,导致诈骗信息被恶意推送到了全校的OA系统。幸好发现及时,未造成财产损失,但此事也给所有单位的内网安全敲响了警钟:内部系统并非绝对安全的“桃花源”。

▎从外部防御到内部免疫,安全通讯是企业的“神经系统”防护

本周的事件清晰地指向同一个核心:许多最致命的安全威胁,并非来自外部黑客的强攻,而是源于内部协作链条的脆弱性。无论是被植入木马的标书电脑、滥用权限的前员工,还是被攻破的内部OA系统,都暴露了企业在日常通讯、文件流转与权限管理中存在巨大盲区。

企业安全的本质,是信任的管理。当传统的沟通工具无法验证参与者身份、无法保障信息传输与存储的机密性时,合作与效率便伴随着巨大的风险。要避免成为下一个案例,企业需要将安全理念从“边界防护”深化至“内部免疫”,确保每一个沟通节点、每一次数据交换都处于可信任、可审计的保护之下。

吱吱企业安全通讯软件,正是为此而生。我们不仅提供加密的即时通讯,更构建了一套以身份认证为基石、以权限管理为核心、以全程审计为保障的安全协作体系。从截屏转发提醒、水印追踪、到聊天记录导出与文件安全外发,吱吱致力于让企业的每一次内部沟通,都成为业务稳健运行的坚实保障,而非安全风险的策源地。

立即行动,筑牢您的第一道业务防线。

即刻【在线咨询】,获取专属安全解决方案咨询,让可信的通讯为您的业务保驾护航。