小心!你的员工可能正在泄密!吱吱即时通讯软件,切断企业内部泄密。

名加密货币交易所Coinbase日前披露,网络犯罪分子联合公司海外客服代理,窃取约百万客户的敏感数据,并要求Coinbase支付2000万美元赎金,否则将公开所窃信息。

Coinbase官网披露:犯罪分子通过现金贿赂海外客服人员,利用其合法访问权限,复制客服工具中的数据,其目的是冒充Coinbase诈骗客户——诱骗客户交出加密货币。

据估算,该事件将造成1.8亿至4亿美元损失(至高28亿人民币),主要用于系统修复和用户赔偿。

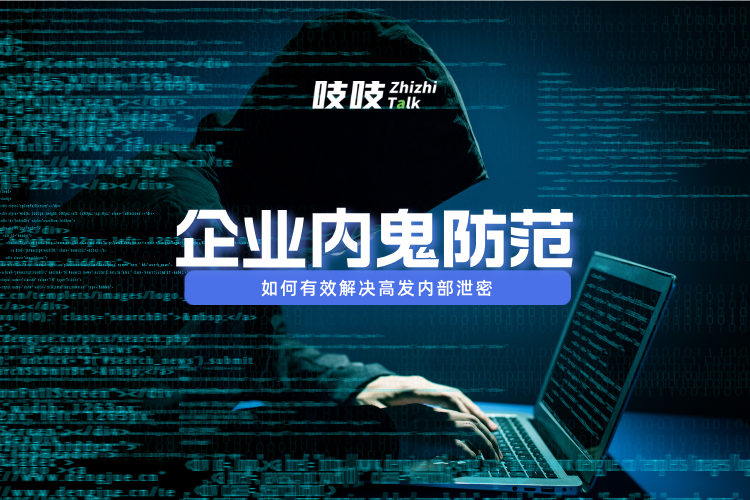

Coinbase发布的信息

根据近年来的案例研究和行业报告,企业内部泄密事件发生几率偏高,且手段多样。如:

» 2024年中信建投证券实习生通过社交平台泄露客户上市资料,直接导致企业声誉受损和客户损失

» 2022年3月,某集团印发一份秘密级通知,集团下属三级企业员工屈某将通知发送至生产线微信工作群,造成泄密

» 某中央企业员工伍某故意泄露25项秘密级经济数据给证券行业从业人员魏某、刘某等15人,被判刑6年

▷接下来为大家分析内部泄密的主要手段以及高发场景:

1.员工主动泄密

• 经济利益驱动:如员工将商业秘密出售给竞争对手。

• 报复心理:离职员工因不满带走核心数据。

• 典型案例:某军工企业员工将涉密通知转发至微信工作群,导致秘密级文件泄露。

2.疏忽操作与违规行为

• 误发敏感信息:员工将机密文件发送至错误邮箱或公开平台。

• 未加密传输:使用非安全渠道(如普通邮件、社交媒体)传递数据。

• 典型案例:某设计院员工因未加密存储文件,导致服务器遭勒索病毒攻击后数据被窃取。

3.技术漏洞利用

• 系统未更新:未修复的漏洞被黑客利用,如某建筑公司因未及时修补漏洞,导致2.3TB数据遭勒索软件窃取。

• 弱密码攻击:简单密码被破解后,入侵者获取敏感权限。

4.第三方合作风险

• 供应链泄密:第三方服务商安全管理不足,如某文旅厅数据因合作方疏漏被暗网售卖。

• 外包人员泄密:临时员工或外包团队接触敏感数据后泄露。

5.物理设备丢失

• 移动设备遗失:笔记本电脑、U盘等未加密存储导致数据外流。

• 文件保管不当:纸质文件随意存放或未销毁。

因企业内部泄密手段多元化,“人防+技防”结合才能有效防御,企业至少需要做到以下三点关键措施:

1.加强员工培训

2.部署加密技术

3.严格控制员工权限

▼

在员工培训方面,需涵盖意识提升、操作规范、技术防护和法律合规等方面。以下是关键培训内容及配套措施:

|

|

|

|

▼

在加密技术和控制员工权限两方面,通过部署吱吱安全加密通讯办公软件既可有效防止内部泄密。

内 针对内部泄密风险高发场景,吱吱搭建了全流程风控体系:

■ 事前:每一步审计、权限严格分级管控。

为不同员工分配不同的权限,重要文件只有指定的人才能查看/下载/编辑等

■ 事中:风险操作实时提醒、安全沟通不外泄:

①转发截屏提醒:一有人截屏/转发,就会直接在当前窗口提醒***进行了截屏/转发

②密信模式:重要的消息可以设置已读**秒后,消息就消失

③多项撤回:聊天记录可一键撤回,没有时间&数量限制,随时可撤回

④设备应用锁:应用远程上锁解锁,手机/电脑丢失也不会泄露工作数据

■ 事后:多渠道追溯风险操作员工:

①页面水印:对机密资料信息页面开启水印保护,以便追溯外泄人员

②操作日志:员工的任意访问和操作会记录下操作日志,根据日志,排查员工异常可疑操作,及时规避风险

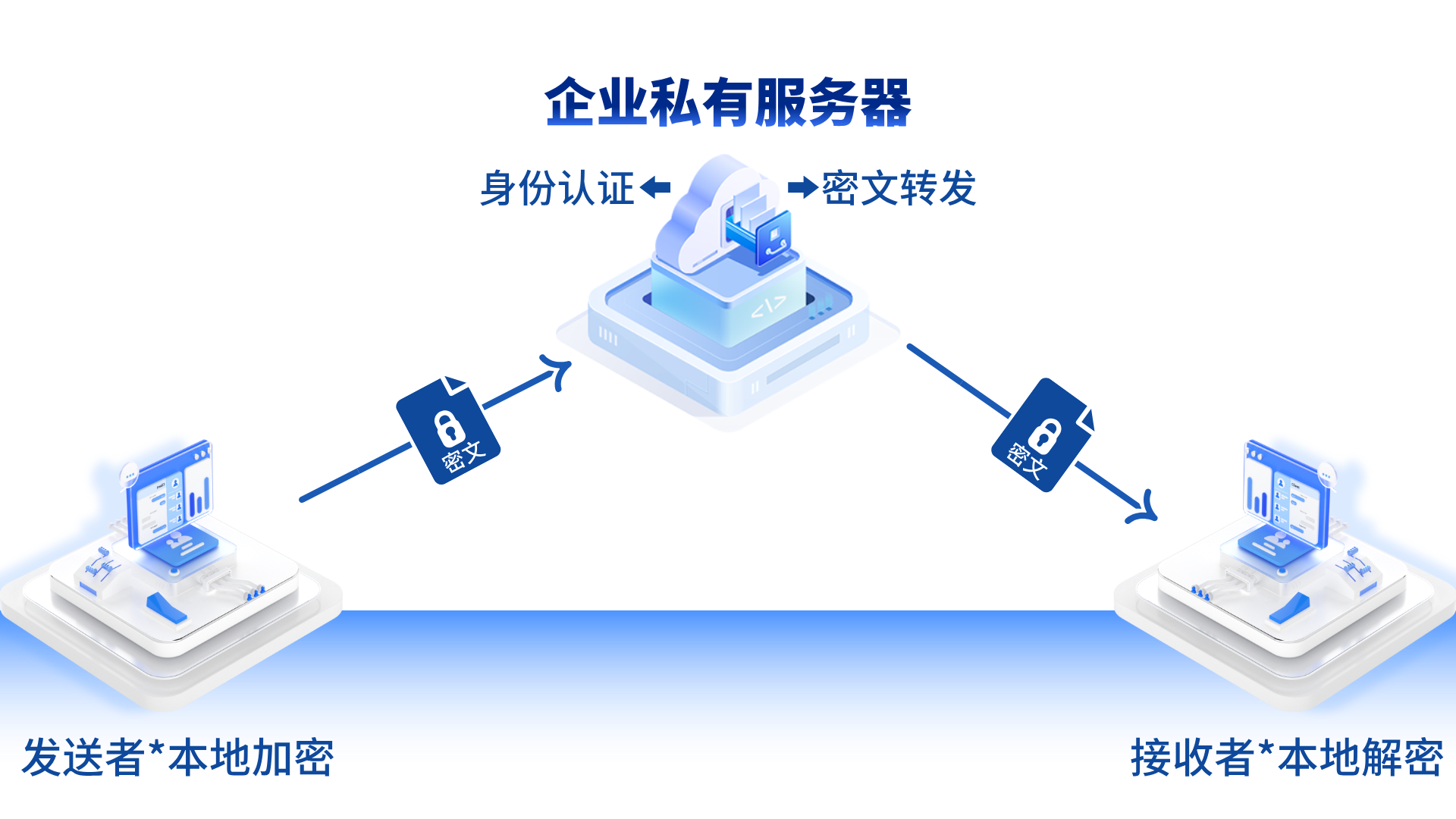

外 解决“内忧“的同时也防范”外患”,吱吱通过“私有化部署+全链路加密”,为企业构建坚不可摧的安全防护堡垒,有效抵御外部攻击

■ 私有化部署:

服务器是窃取数据的重要途径,吱吱据此提供服务器私有化免费部署,企业可自主掌控服务器,从源头保障数据安全

■ 全链路加密:

吱吱采用“公私钥加密、RSA、 ECDHE”等先进加密技术,同时在内容、传输通道、服务器数据库、密钥等环节进行多层级防护,实现数据传输和存储全链路加密。即使数据被攻击者非法获取,也无法轻易被解密

在内部通讯/办公方面,吱吱拥有成熟的办公功能,全面便捷协作办公:

1、自研消息处理引擎,多端消息实时同步,实现高效协作沟通

2、协同编辑、考勤打卡、OA审批、日志汇报等满足企业日常办公运营